اگر ایمیلی مشکوک دریافت می کنید ، در ابتدا خودتان آن را تجزیه و تحلیل کنید. جهت راهنمایی بیشتر در این خصوص با ما همراه باشید...

علائم فیشینگ می تواند آشکار باشد ، از جمله (عدم تطابق آدرس فرستنده و شرکت موردنظر ، ناسازگاری منطقی ، اعلان هایی که به نظر می رسد از سرویس های آنلاین آمده است )

اما تشخیص جعلی بودن ایمیل همیشه هم آسان نیست. یکی از راه های متقاعد کردن ظاهر جعلی ، دستکاری در قسمت قابل مشاهده آدرس ایمیل است.

این روش در مورد فیشینگ دسته جمعی بسیار غیر معمول است ، اما ما آن را در پیام های هدفمند بسیار بیشتر می بینیم. اگر پیامی واقعی به نظر می رسد ، اما در صحت فرستنده شک دارید ، سعی کنید کمی عمیق تر شده و سرصفحه دریافت شده را بررسی کنید.در این مقاله نحوه چگونگی آن را توضیح می دهیم.

دلایل شک و تردید

هر درخواست عجیبی، پرچم قرمز روشن است. به عنوان مثال ، ایمیلی که از شما می خواهد کاری خارج از نقش کاری خود انجام دهید یا هرگونه اقدام غیر استاندارد را انجام دهید ، نیاز به نگاه دقیق تری دارد ، به ویژه اگر ادعا شود که مهم است (درخواست شخصی مدیرعامل!) یا فوری است. اینها ترفندهای فیشینگ استاندارد هستند. اگر از شما خواسته می شود که:

پیوندی را در ایمیل به یک وب سایت خارجی که اعتبارنامه یا اطلاعات پرداخت شما را درخواست می کند دنبال کنید.

بارگیری و باز کردن یک فایل (به ویژه یک فایل اجرایی) .

اقدامات مربوط به انتقال پول یا دسترسی به سیستم ها یا خدمات خاصی را انجام دهید.

نحوه پیدا کردن سربرگ های ایمیل

متأسفانه جعل نمای قابل مشاهده آسان است. header دریافت شده ، باید دامنه واقعی فرستنده را نشان دهد. این سرصفحه را می توانید در هر سرویس گیرنده نامه پیدا کنید. در اینجا ، ما به عنوان مثال از Microsoft Outlook به عنوان استفاده گسترده در تجارت مدرن استفاده می کنیم. با این حال ، این فرایند نباید در مشتری دیگر تفاوت اساسی داشته باشد. اگر از یکی استفاده می کنید ، می توانید از اسناد راهنمایی استفاده کنید یا خودتان سعی کنید سرصفحه ها را پیدا کنید.

در Microsoft Outlook:

پیامی را که می خواهید بررسی کنید باز کنید ؛

در برگه File ، Properties را انتخاب کنید ؛

در پنجره Properties که باز می شود ، قسمت Received را در قسمت سربرگ های اینترنت بیابید.

قبل از رسیدن به گیرنده ، یک ایمیل می تواند از بیش از یک گره میانی عبور کند ، بنابراین ممکن است چندین فیلد دریافت شده را مشاهده کنید. شما به دنبال پایین ترین آن هستید که حاوی اطلاعاتی درباره فرستنده اصلی است. باید چیزی شبیه به این باشد:

نحوه بررسی دامنه از هدر دریافتی

ساده ترین راه برای استفاده از سرصفحه دریافت شده ، استفاده از پورتال اطلاعات تهدید کسپرسکی است. برخی از ویژگی های آن رایگان است ، به این معنی که می توانید بدون ثبت نام از آنها استفاده کنید.

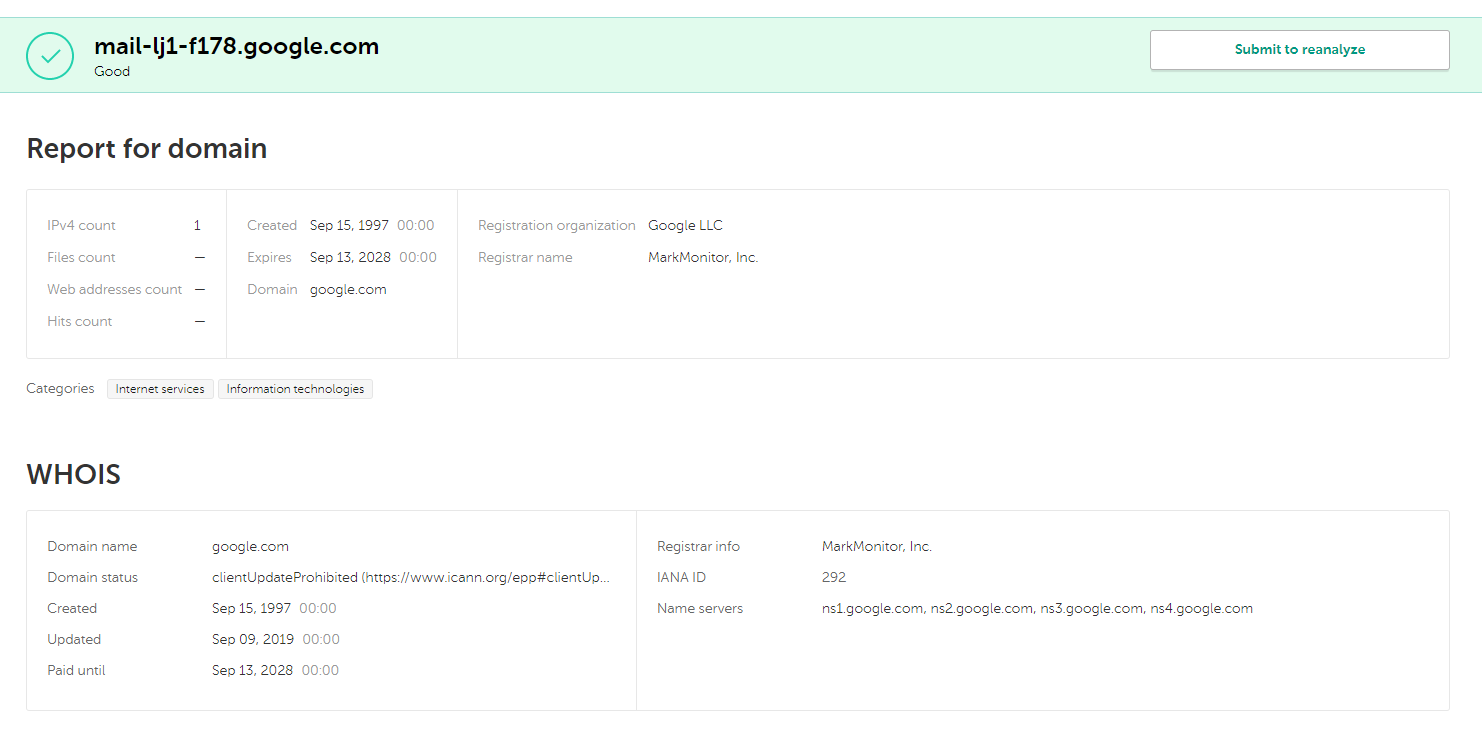

برای بررسی آدرس ، آن را کپی کنید ، به پورتال اطلاعات تهدید Kaspersky بروید ، آن را در کادر جستجو در برگه Lookup چسبانده و روی Search up کلیک کنید. پرتال تمام اطلاعات موجود در مورد دامنه ، شهرت آن و جزئیات WHOIS را باز می گرداند. خروجی باید چیزی شبیه به این باشد:

خط اول احتمالاً حکم "خوب" یا "دسته بندی نشده" را نشان می دهد. این بدان معناست که سیستم های kaspersky قبلاً ندیده اند که این حوزه برای اهداف جنایی استفاده شود. هنگام تهیه یک حمله هدفمند ، مهاجمان می توانند یک دامنه جدید را ثبت کنند یا از یک دامنه قانونی نقض شده با شهرت خوب استفاده کنند. سازمانی را که دامنه در آن ثبت شده است به دقت بررسی کنید تا ببینید آیا با نامی که فرستنده نماینده آن است مطابقت دارد یا خیر. به عنوان مثال ، کارمند یک شرکت همکار در سوئیس بعید است که یک ایمیل از طریق یک دامنه ناشناخته ثبت شده در مالزی را ارسال کند.

اتفاقاً ، ایده خوبی است که از پورتال کسپرسکی برای بررسی پیوندهای ایمیل نیز استفاده کنید ، در صورتی که مشکوک به نظر می رسند ، و از برگه تجزیه و تحلیل فایل برای بررسی پیوست های پیام استفاده کنید.

پورتال تهدید کسپرسکی دارای بسیاری از ویژگی های مفید دیگر است ، اما اکثر آنها فقط برای کاربران ثبت نام شده در دسترس است. برای اطلاعات بیشتر در مورد سرویس ، به برگه About Portal مراجعه کنید.

محافظت در برابر فیشینگ و ایمیل های مخرب

اگرچه بررسی ایمیل های مشکوک ایده خوبی است ، اما جلوگیری از دسترسی ایمیل های فیشینگ حتی به کاربران نهایی بهتر است. بنابراین ، ما همیشه توصیه می کنیم راه حل های ضد فیشینگ را در سطح سرور ایمیل شرکت ها نصب کنید.

علاوه بر این ، راه حلی با حفاظت ضد فیشینگ که روی ایستگاه های کاری اجرا می شود ، در صورتی که سازندگان ایمیل گیرنده را فریب دهند ، هدایت ها را از طریق پیوندهای فیشینگ مسدود می کند.